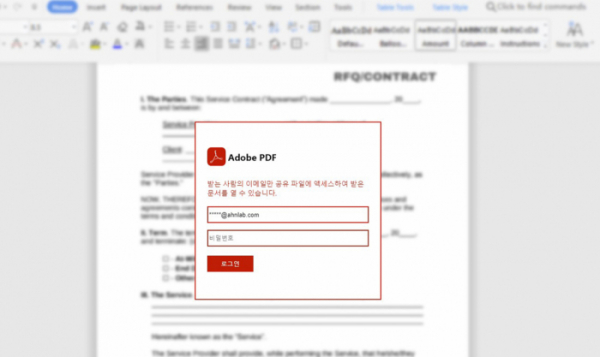

메일 내부에 문서파일로 보이는 악성 이미지 파일(.png) 삽입

해당 파일 클릭 시 이메일 계정 정보 요구하는 피싱 사이트로 연결

안랩 “출처가 불분명한 메일의 발신자 확인 및 주의해야”

안랩이 최근 국내 유명 건설사를 사칭한 가짜 ‘견적 요청’ 메일로 사용자의 이메일 계정 정보를 탈취하는 기업 사용자 대상 피싱 공격 사례를 발견하고, 사용자 주의를 당부했다.

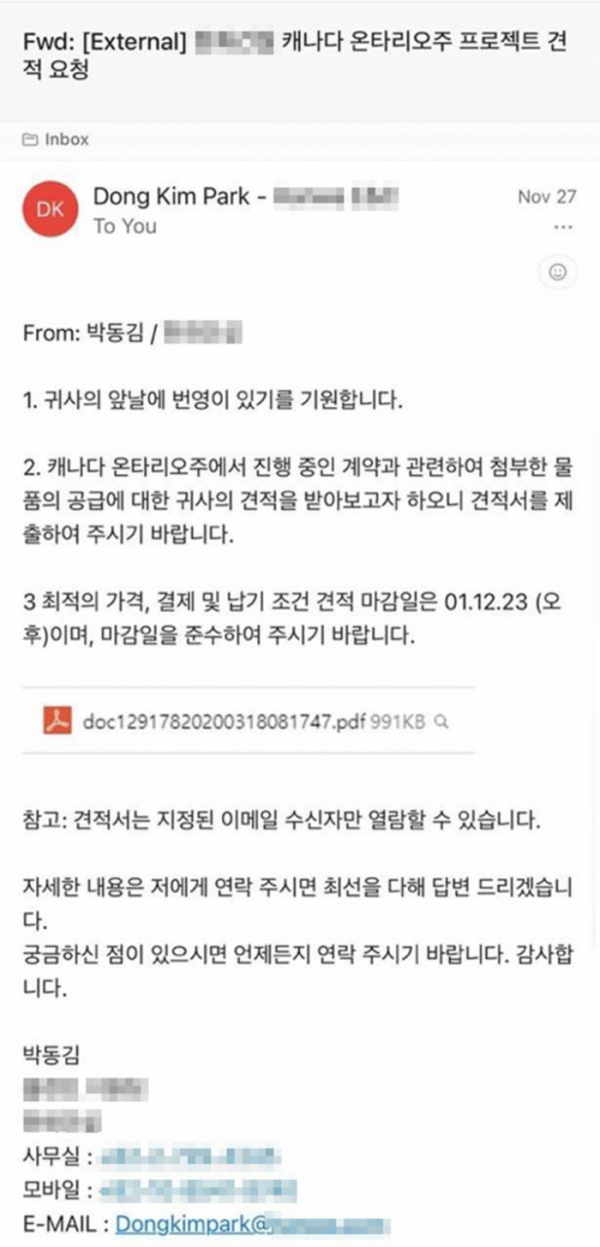

6일 안랩에 따르면 공격자는 먼저 국내 유명 건설사를 사칭해 'OOO(기업명) 캐나다 온타리오주 프로젝트 견적 요청'이라는 제목의 피싱 메일을 유포했다. 본문에는 '캐나다 온타리오주에서 진행중인 계약과 관련하여 첨부한 물품에 대한 귀사의 견적서를 제출하여 주시기 바란다'는 내용을 적었다.

본문에는 언뜻 견적서 문서 파일(PDF)로 보이는 파일이 첨부된 것처럼 보이지만, 이는 악성 링크가 연결된 ‘이미지 파일(.png)’을 삽입한 것이다. 사용자가 무심코 이미지를 클릭하면 계정정보 입력을 요구하는 피싱 사이트로 연결된다. 사이트에는 ‘문서를 열기 위해서는 수신자의 이메일 정보를 넣으라’는 메시지가 나타나 사용자의 계정정보 입력을 유도한다. 사용자가 속아 로그인을 시도하면 공격자에게 계정 정보가 전송된다.

현재 안랩 V3와 샌드박스 기반 지능형 위협 대응 솔루션 '안랩 MDS'는 해당 사이트를 피싱 사이트로 분류해 차단하고 있다.

피싱 메일로 인한 피해를 예방하기 위해서는 △출처가 불분명한 메일의 발신자 확인 및 첨부파일 실행 금지 △백신 최신버전 유지 및 피싱 사이트 차단 기능 활성화 △OS 및 인터넷 브라우저, 오피스 SW 등 프로그램 최신 보안패치 적용 등 기본 보안수칙을 준수해야 한다.

박태환 안랩 사이버시큐리티센터(ACSC) 대응팀 팀장은 “이번 공격은 마치 문서로 보이는 악성 이미지 파일을 사용한 것이 특징”이라며, “공격자들은 사용자의 정보를 탈취하기 위해 점점 교묘한 방식을 사용하기 때문에 사용자들은 출처가 불분명한 메일의 첨부파일을 실행하지 않는 등 각별히 주의해야 한다”고 말했다.

![[컬처콕 플러스] '아파트' 대박난 로제, 제니·로사와 다른 점은?](https://img.etoday.co.kr/crop/320/200/2099568.jpg)